こんにちは、ジュン@jun3010meです。

今、巷で話題となっているのが、bashの脆弱性です。

最初見た時は、「なんかまたWeb関係の脆弱性かぁ〜」

くらいにしか思っていなかったんですが、

よくよく調べて見ると、

これはあかん!というレベルなのがわかりました。

今回見つかった脆弱性

今回のbashの脆弱性には、既にIDが付けられています。

**

access.redhat.com | CVE-2014-6271

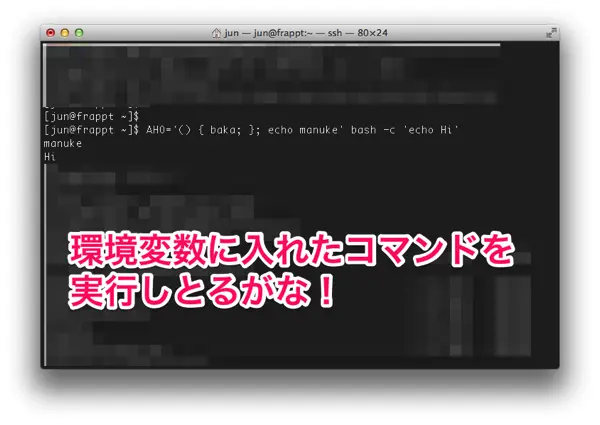

要するに、環境変数にコマンド入り関数を入れると、

そのコマンドが実行できてしまうよ!

というお話です。

これは、あかん!

っていうかmacだってecho $SHELLってやったら

/bin/bashって出るんだから、

世の中のめっちゃ多くのUNIXがこの状態になってるっしょ。

VPSとか使ってる人は要注意!

僕はさくらのクラウドを使って

このブログを運営していますが、

同じように自前のサーバやVPSなどでブログやサーバを運営している方、

これはめっちゃやばい脆弱性でっせ!

だって、任意のコードですよ?

rm -rf /とかされたらやばいじゃないですか。

/etc/passwdとかcatされちゃったら

もう全部モロ見えですわ。えらいこっちゃ

(´・ω・`)

CentOSはyumでアップデートできる!

既にCentOS、つまりRedHat系では、yumでアップデートすることで、

対策済みのバージョンにアップデートできます。

[root@jun3010me ~]# yum update bash Loaded plugins: fastestmirror, security Determining fastest mirrors epel/metalink | 6.1 kB 00:00 * epel: ftp.tsukuba.wide.ad.jp base | 3.7 kB 00:00 epel | 4.4 kB 00:00 epel/primary_db | 6.3 MB 00:00 extras | 3.3 kB 00:00 updates | 3.4 kB 00:00 updates/primary_db | 5.3 MB 00:00 Setting up Update Process Resolving Dependencies --> Running transaction check ---> Package bash.x86_64 0:4.1.2-15.el6_4 will be updated ---> Package bash.x86_64 0:4.1.2-15.el6_5.1 will be an update --> Finished Dependency Resolution Dependencies Resolved ================================================================================ Package Arch Version Repository Size ================================================================================ Updating: bash x86_64 4.1.2-15.el6_5.1 updates 905 k Transaction Summary ================================================================================ Upgrade 1 Package(s) Total download size: 905 k Is this ok [y/N]: y Downloading Packages: bash-4.1.2-15.el6_5.1.x86_64.rpm | 905 kB 00:00 Running rpm_check_debug Running Transaction Test Transaction Test Succeeded Running Transaction Updating : bash-4.1.2-15.el6_5.1.x86_64 1/2 Cleanup : bash-4.1.2-15.el6_4.x86_64 2/2 Verifying : bash-4.1.2-15.el6_5.1.x86_64 1/2 Verifying : bash-4.1.2-15.el6_4.x86_64 2/2 Updated: bash.x86_64 0:4.1.2-15.el6_5.1 Complete!

これで、今回の脆弱性を修正したパッケージにアップデートできました。

アップデート後は、サーバを再起動するか、

# /sbin/ldconfig

を実行して、共有ライブラリの依存関係を更新しておきまっしょい!

感想

うん、あかん。これは該当するユーザが

多すぎてあかんわ。

(´・ω・`)

まだアップデートしていない人、

これは早急に対応した方がいいですよ!

(`・ω・´)ゞ

参考リンク

今回の事の次第を理解する為に、

下記のサイトを参考にさせていただきました。

ありがとうございました。

**

Blog: bashの脆弱性がヤバすぎる件 – x86-64.jp – くりす研

**BASHの脆弱性でCGIスクリプトにアレさせてみました – ブログ – ワルブリックス株式会社

**【重要】「bash」シェルの脆弱性に関する注意喚起 | イベント・ニュース | 株式会社トランスウエア

****